阿里云检查到服务器有漏洞,需要充值企业版安骑士可以查看详情,点开瞅了一眼,一台3000,果断放弃,手动撸吧~

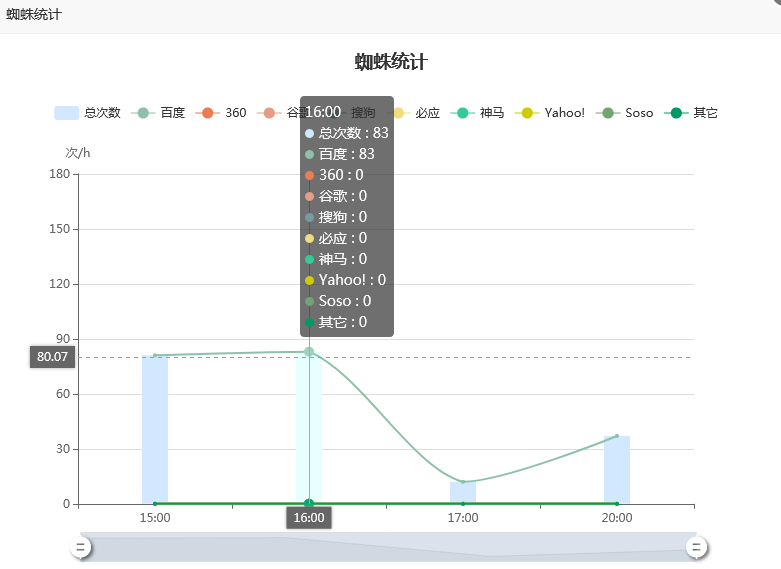

先查日志,网站都是内部站,几乎没有访问量,日志分析工具撸一遍

检查日志

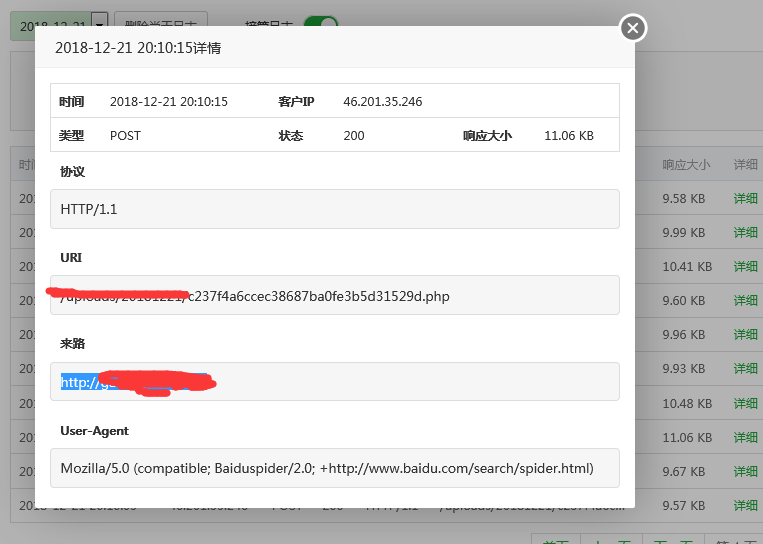

由图可以看到,网站21号被百度爬取2百多次,site了一下试试,百度并没有收录,

网站渗透过程中无的几种操作无非就是POST渗透,GET渗透,恶意HEAD请求,Cookie渗透这几种

检查帐户

awk -F: '$3==0 {print $1}' /etc/passwd

#查看是否存在特权用户

awk -F: 'length($2)==0 {print $1}' /etc/shadow

#查看是否存在空口令帐户

awk -F: '{system("passwd -S "$1)}' /etc/passwd|awk '{print $1,$3}'

#查看账户创建日期

检查启动项

cat /etc/rc.d/rc.local

ls /etc/rc.d

ls /etc/rc3.d

find / -type f -perm 4000

瞅一眼登陆日志

who /var/log/wtmp

没问题

其他流程参考

在服务器上做完坏事没有擦除痕迹,所以经常检查登录日志,也是一种安全手段

more /var/log/secure

who /var/log/wtmp

另外我们也能简单的看一下这个账号登录干了些什么?

root账户下输入su - username

切换到username下输入

history

能看到这个用户历史命令,默认最近的1000条